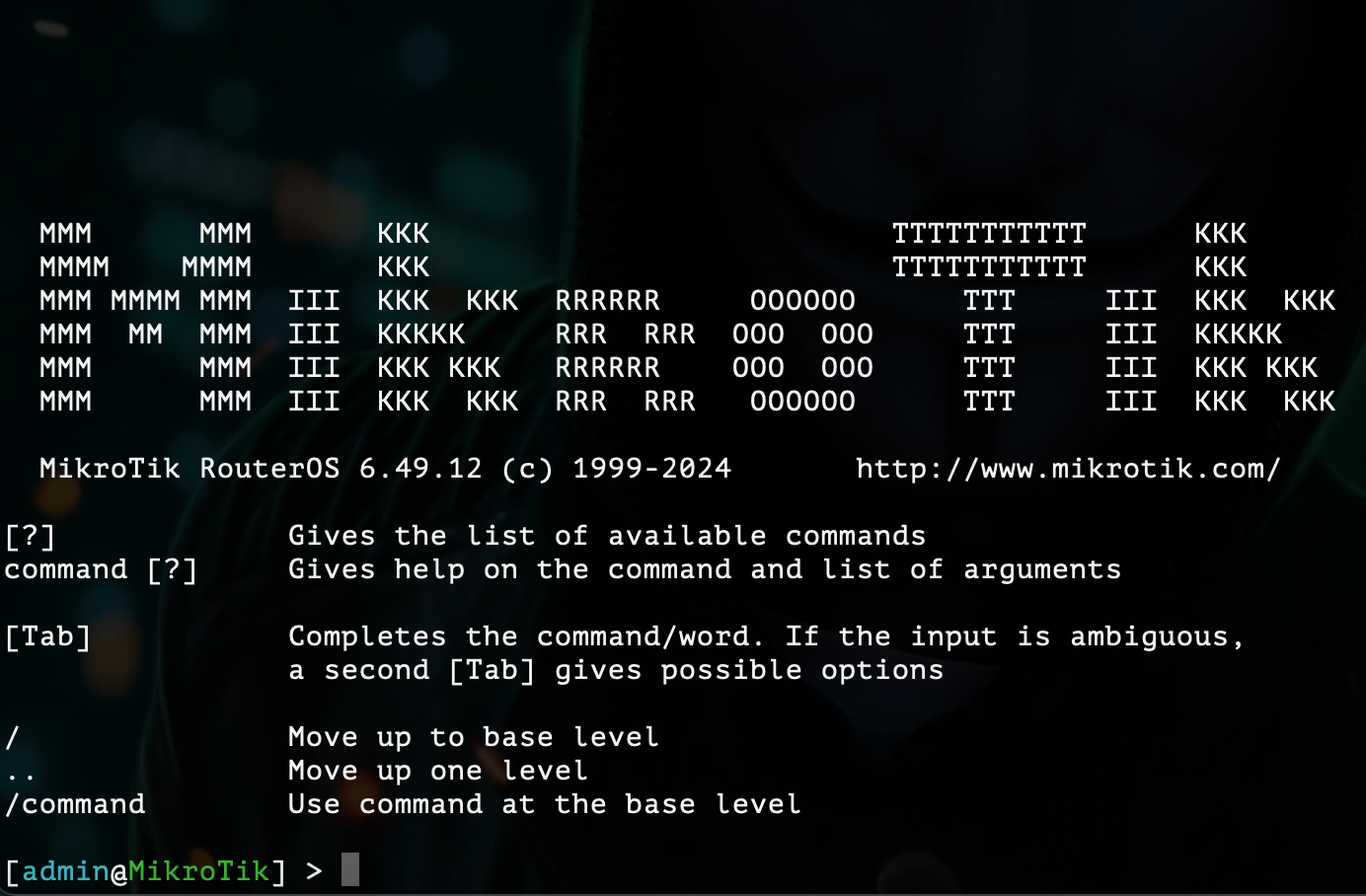

MikroTik – це популярне рішення для управління мережевими пристроями, і правильна настройка безпеки є критичною для запобігання несанкціонованому доступу.

У даній статті я покажу підключення до MikroTik по протоколу SSH та встановлення ключа шифрування.

Крок 1: Встановлення SSH

Спочатку потрібно згенерувати SSH ключ, публічний та приватний.Публічний ключ потрібно покласти на сервер ( в даному випадку на MikroTik) а приватний зберігати в себе, за допомогою нього ми якраз і будемо підключатися до MikroTik.

Для того щоби згенерувати ключі потрібно зайти в terminal (Mac OS /Linux) або для Windows використовувати PowerShell Після цього потрібно буде вказати назву файла ( якщо пропустити даний етап то ключ збережеться по замовчуванню) то ключ буде знаходитися по замовчуванню

/Users/.ssh/id_rsaТакож для параноїків можна ще додатково становити для ключів паролі, хоча як на мене це вже занадто, але я чув про таких людей які додаткового під час генерації ключів, захищали їх паролем :)

Крок 2: Налаштування SSH

Для того щоби налаштувати SSH нам потрібно відправити на mikroTik даний ключ та привязати його до певного користувача( для прикладу: admin) Для того щоби передати файл існує багато способів та різних протоколів передачі даних, для прикладу використаємо протокол scp

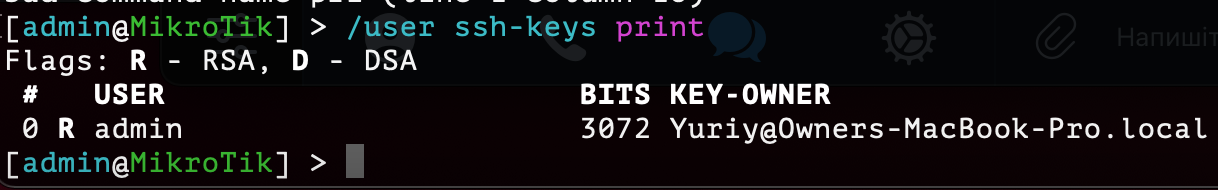

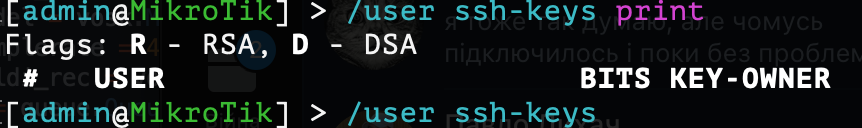

Можемо використати команду для перевірки які ключі в нас на даний момент імпортовані

Перевіривши що ключі на даний момент в системі відсутні, давайте імпортуємо

Думаю, тут не потрібно детально пояснювати що означає дана команда, просто імпортуємо наш переданий ключ для користувача admin.

Також для безпеки я рекомендую після підключення ssh ключів шифрування, заблокувати доступ з введенням паролів.

Згідно інформації, яка на офіційному сайті MikroTik після імпортування ключів, вхід по паролю блокується, проте краще це додатково вказати і бути впевненим в захисті від брутфорсу.

Можна змінити порт, на якому слухається SSH сервер. Особливо на значення, яке не входить в стандартні скановані nmap-ом порти, але ми в цьому захисту немає, а це скоріше маскування 22 порту.

Після того, як ключ імпортувався можемо вже перевірити раніше згадоною командою та вивести ssh ключі які є наявні.

Крок 3: Як підключитися по SSH

Для підключення по протоколу SSH можемо використати команду ssh, не важливо чи це Linux\Mac OS\Windows команда буде однакова.Підключення без пароля буде наступним:

ip - 192.168.88.1 - це стандартна адреса MikroTik, про те можна змінити на іншу Іп, та іншу під мережу.

Підключення з ключем:

Підключення з ключем та якщо ви також змінити стандартний порт :

Де 2233- це порт на який було змінено. Після підключення ви попадете в MikroTik